"내 계정은 털릴 리 없다"는 착각

광고 계정 해킹은 특정인을 노린 공격이 아니라 자동화된 작업이다. 공격자는 "누가 Meta Business Suite를 쓰는지"도 모른 채 Chrome 확장·PDF 첨부·크랙 프로그램을 수만 명에게 뿌린다. 그 중 광고 세션이 살아있는 브라우저를 하나라도 잡으면 그걸로 끝.

Meta가 공식 보안 리서치 보고서에서 이 공격의 정체를 공개했다. 핵심 악성코드 이름: NodeStealer, Ducktail.

출처: Meta Engineering — The malware threat landscape: NodeStealer, DuckTail, and more

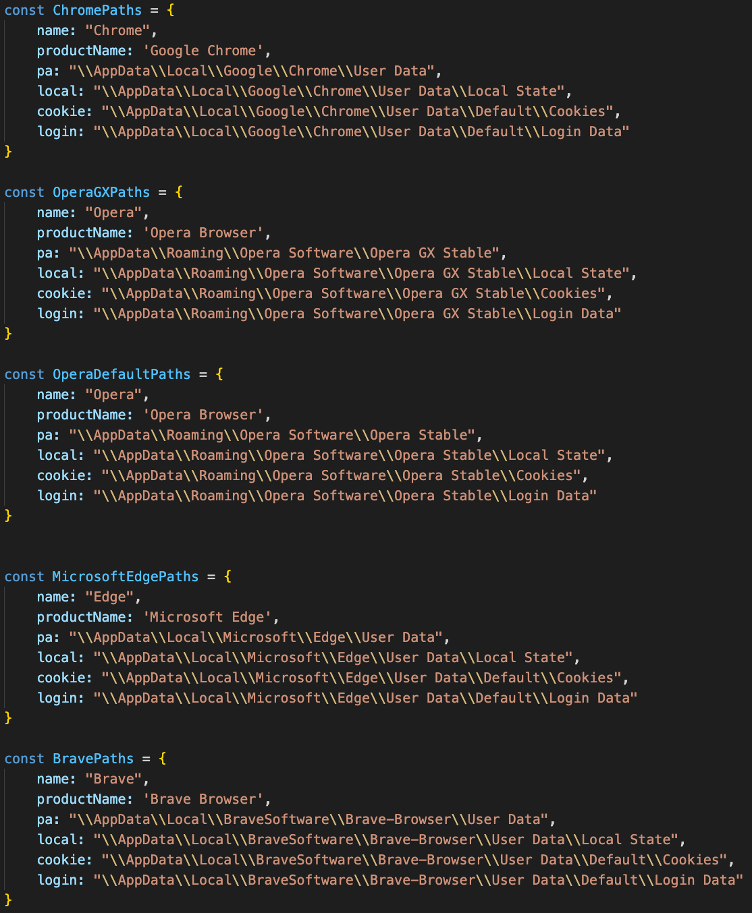

NodeStealer·Ducktail가 뭔가

둘 다 Meta Business 계정 탈취를 위해 맞춤 제작된 악성코드다. 일반 바이러스가 아니라 광고주만 노린다.

| 항목 | NodeStealer | Ducktail |

|---|---|---|

| 주요 플랫폼 | Windows | Windows (일부 macOS) |

| 언어 | JavaScript (Node.js 패키징) | .NET / Python |

| 타깃 | Facebook 로그인 쿠키 | 세션 토큰 + 저장된 비밀번호 |

| 유포 경로 | 크롬 확장, 가짜 유틸 | HR 사칭 이메일, 크랙 게임 |

| 목적 | 광고 세션 훔쳐 무단 광고 집행 | 동일 |

방식은 다르지만 결과는 같다. 감염되면 공격자가 당신 브라우저 세션을 가로채 Meta Business Suite에 무단 로그인하고, 당신 광고 계정에서 그들의 광고를 돌린다. 신용카드 한도까지 긁어서.

Ducktail: HR 사칭 + 크랙 소프트웨어

Ducktail은 두 가지 주력 루트가 있다.

1. HR 사칭 이메일

"채용 관련 첨부파일 확인 부탁드립니다." 링크드인·이메일로 오는 자료가 사실 .exe 실행파일. 마케팅·광고 대행사 담당자가 주 타깃이다.

2. 크랙 소프트웨어

어도비·오피스·게임 크랙에 끼워 넣는다. "무료 포토샵" 다운 한 번이 계정 전체를 넘긴다.

감염 후 Ducktail은 브라우저의 저장된 세션 토큰을 전부 긁어온다. Chrome·Edge·Firefox 전부. 저장된 비밀번호까지.

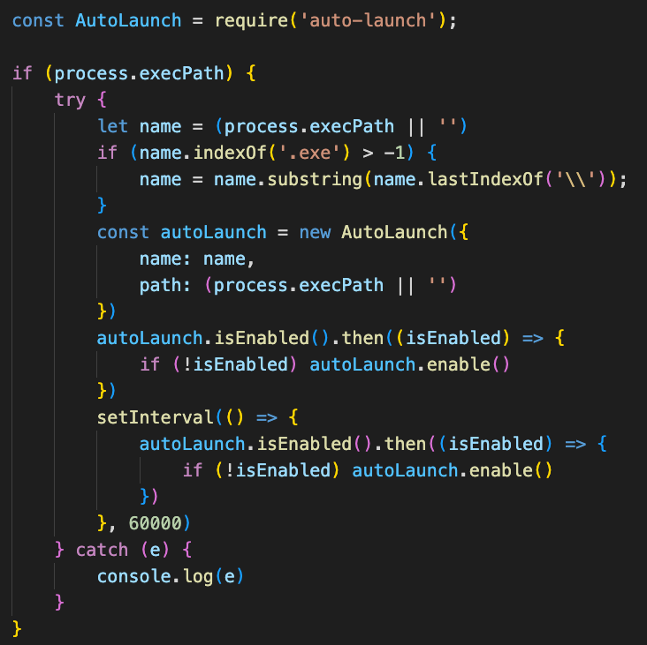

NodeStealer: Chrome 확장이 진짜 위험하다

NodeStealer는 더 교묘하다. Chrome 확장 스토어를 통해 합법적으로 유포된다.

"Canva 대신 쓰세요" "AI 이미지 생성기" "Facebook 광고 최적화 툴" 같은 확장이 실제론 NodeStealer 변종. 스토어 리뷰를 통과할 만큼 정교해서 이름만 봐선 구분 불가.

설치 후 확장은 Facebook 도메인 쿠키를 읽어서 외부 서버로 전송. 2단계 인증을 우회한다. 이미 로그인된 세션의 쿠키가 있으니 재로그인 없이 광고 매니저 접근이 가능하기 때문.

감염 후 NodeStealer는 위 방식으로 시스템에 자리 잡아 사용자가 언제 로그인하든 쿠키를 훔쳐간다.

내가 이미 감염됐을 수 있는 징후

다음 중 하나라도 보이면 의심해야 한다.

- 모르는 광고 캠페인이 Business Suite에 등록되어 있다

- 일일 예산이 자동으로 올라갔다는 알림 (자동화 규칙 없는데도)

- 사용한 적 없는 결제수단으로 비용이 청구됐다

- Business Suite의 접속 위치 로그에 모르는 국가/IP가 보인다

- 페이지 관리자 목록에 낯선 계정이 추가됐다

- 광고 계정에 갑자기 Special Ad Category 경고가 뜬다 (공격자가 금융·도박 광고 시도)

이 중 2개 이상이면 이미 탈취 상태로 간주하고 복구 절차 들어가야 한다.

예방 — 3가지만 지키면 된다

해킹 대응은 완벽한 보안이 아니라 공격 비용을 올리는 것이다. 공격자 입장에서 3가지만 갖춰도 건너뛰고 다음 희생자를 찾는다.

1. 2단계 인증 필수

Business Suite 계정은 예외 없이 2FA 켜둔다. SMS보다 인증 앱(Google Authenticator·1Password)이 낫다. SIM 스와핑 공격까지 막힌다.

2. Chrome 확장 다이어트

설치된 확장을 전부 열어보고 "출처 모름·리뷰 수 적음" 즉시 제거. 특히 "광고 최적화" "자동화" 이름 달린 것 의심. 필요한 확장만 남기고 정기적으로 감사.

3. Business Suite 권한 월 1회 감사

Business Suite → 설정 → 사람 메뉴에서 모든 관리자·파트너 확인.

- 퇴사한 직원 남아있나?

- 대행사 계약 끝났는데 권한 그대로인가?

- 본인도 모르는 이메일이 관리자로 올라와 있나?

한 번이라도 만났던 공격자는 "최소 권한 1개"라도 남겨둔다. 정기 감사만이 막는다.

이미 털렸다면 — 복구 순서

당황하지 말고 순서대로.

- 비밀번호 즉시 변경 + 모든 기기 세션 강제 로그아웃 (

Facebook 설정 → 보안 → 로그인 세션) - 2FA 켜기 (아직이라면)

- Business Suite 관리자 목록에서 낯선 계정 제거

- 광고 계정에서 모르는 캠페인 일시중지 + 결제수단 확인

- 카드사에 부정 청구 이의제기 (공격자 광고비 복구 가능)

- Meta Business Help 센터에 계정 탈취 신고

- 최소 24시간 내내 Business Suite 접속 로그 모니터링 (공격자 재시도)

- 감염 의심 기기는 백신 전체 스캔 또는 OS 재설치

왜 이 공격이 계속 성공하나

Meta가 아무리 탐지해도 공격자는 하루 단위로 변종을 낸다. 보고서는 이 현상을 "adversarial adaptation"이라고 부른다. Meta가 A 변종을 차단하면 공격자는 3일 뒤 B 변종으로 돌아온다. 최근엔 ChatGPT·OpenAI 사칭 도구까지 등장했다.

즉 플랫폼 방어에 의존하는 시대는 끝났다. 광고주가 스스로 보안 관리하는 게 기본값.

이번 포스트는 보안 주제라 책에서 다루지 않는 영역이다. 광고 구조·캠페인 운영에 대한 실전 가이드는 메타 광고 1권에서 다룬다.